Outlook & Co. im Asset Management: Noch zeitgemäß unter DORA?

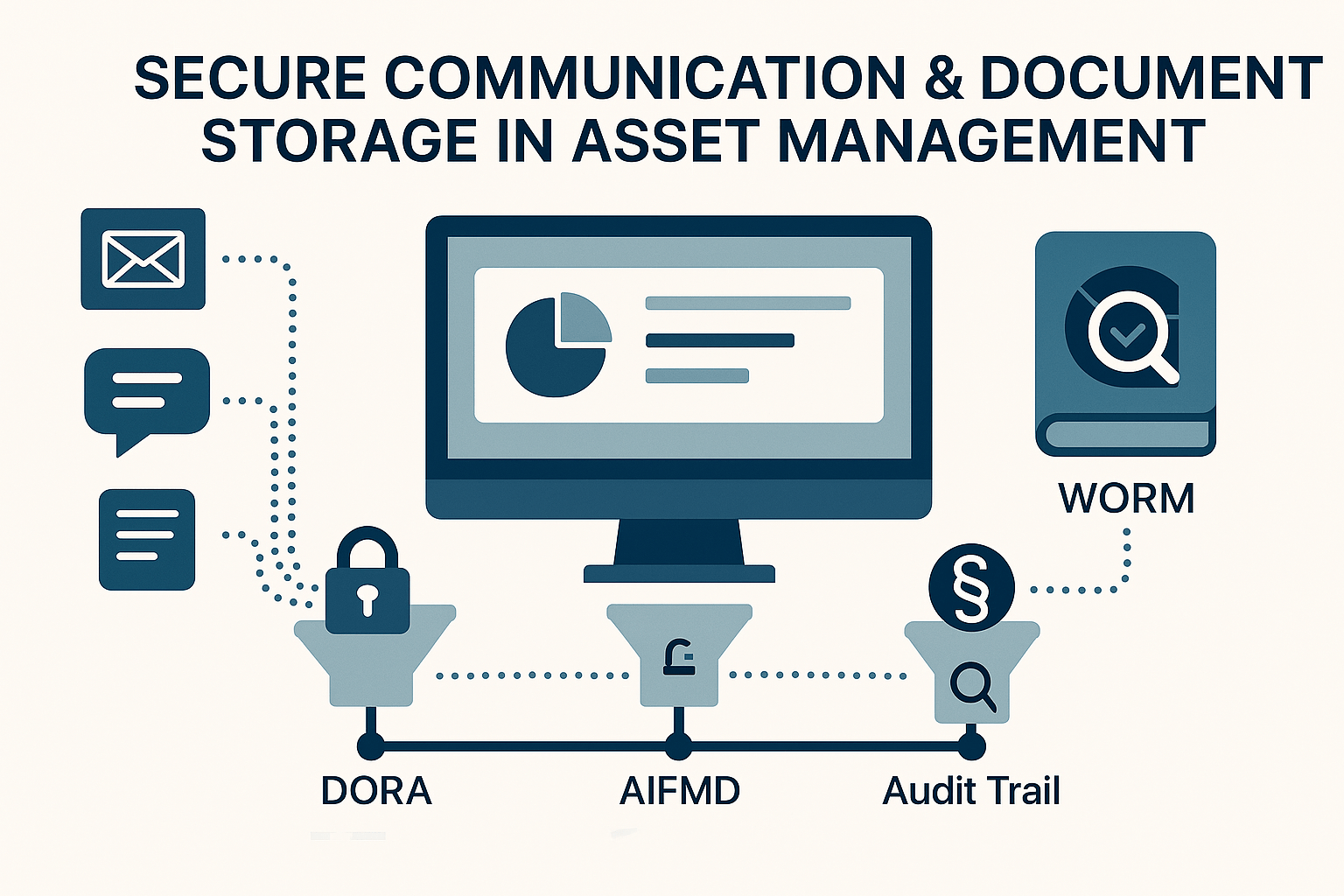

Kommunikation ist das unsichtbare Nervensystem jeder Organisation – besonders im hochregulierten Asset Management. E-Mails, Kalendereinträge und Dateianhänge erscheinen banal, sind aber oft Ausgangspunkt oder Beleg für regulatorisch relevante Handlungen. Doch erfüllen etablierte Systeme wie Microsoft Outlook oder Exchange überhaupt noch die strengen Anforderungen moderner Vorgaben wie DORA, AIFMD oder MiFID II? Dieser Artikel analysiert die Lücke zwischen etablierter Praxis und zukünftiger Notwendigkeit.

Disclaimer

Dieser Artikel dient ausschließlich der fachlichen Diskussion und stellt keine rechtliche oder anlagebezogene Beratung dar.

Die unterschätzte Schwachstelle: Historisch gewachsene Kommunikationskanäle

Während Portfoliomanagement-Systeme (PMS), Data Warehouses und IBOR/ABOR-Lösungen aufwendig konzipiert und gepflegt werden, ist die Kommunikationsinfrastruktur vieler Asset Manager oft ein blinder Fleck. Historisch gewachsen, dominiert von Standardanwendungen und häufig unstrukturiert, wird sie den verschärften Anforderungen an Nachvollziehbarkeit, Sicherheit und Datenintegrität kaum noch gerecht. Dies schafft erhebliche operative und rechtliche Risiken.

Regulatorischer Druck: Was DORA, AIFMD und BAIT für die Kommunikation bedeuten

Mehrere regulatorische Initiativen zwingen zum Handeln. Der Digital Operational Resilience Act (DORA) ist hier der entscheidende Wendepunkt, da er die digitale Widerstandsfähigkeit ganzheitlich betrachtet und Kommunikationssysteme als kritische IKT-Infrastruktur einstuft. Die zentralen Forderungen umfassen:

- Lückenloser Audit Trail: Jede relevante Kommunikation muss nachvollziehbar und manipulationssicher protokolliert werden.

- Sicherstellung der Integrität: Das nachträgliche Löschen oder Verändern von Nachrichten ohne Revisionsvermerk muss systemseitig unterbunden werden.

- Monitoring und Reporting: Kritische Schnittstellen und Prozesse müssen überwacht und Störungen systematisch eskaliert werden.

- Governance und Wiederherstellung: Es bedarf klarer Zuständigkeiten sowie robuster Disaster-Recovery-Pläne, die auch die Kommunikationswege einschließen.

Hinzu kommen etablierte Anforderungen aus der AIFMD und MiFID II zur revisionssicheren Dokumentation und Aufbewahrung von Geschäftsaktivitäten sowie aus den BAIT (Bankaufsichtliche Anforderungen an die IT) zur umfassenden Kontrolle IT-gestützter Prozesse.

Standard-Tools auf dem Prüfstand: Die Grenzen von Outlook & Co.

Die meisten Asset Manager setzen auf Microsoft 365, oft in hybriden Konfigurationen. Die hohe Benutzerfreundlichkeit und Integration stehen jedoch nativen Schwächen gegenüber, die ohne spezialisierte Zusatzlösungen gravierende Lücken hinterlassen:

- Unzureichende Protokollierung: Native Protokolle sind oft lückenhaft, insbesondere bei mobilen Zugriffen oder der Nutzung von Shared Mailboxes.

- Löschbarkeit von Inhalten: Standardmäßig können Nutzer E-Mails ohne einen fälschungssicheren Vermerk löschen, was einem Audit Trail widerspricht.

- Fehlender Kontext: E-Mails stehen isoliert da und haben keine systemische Verknüpfung zu Vorgängen in PMS, CRM- oder IBOR-Systemen.

- Datenkontrolle: Die Verlagerung von Daten in Drittstaaten im Rahmen von Cloud-Services und unkontrollierte Exporte in private Postfächer stellen ein erhebliches Compliance-Risiko dar.

Die Lösung: Bausteine für eine revisionssichere Kommunikationsarchitektur

Um die Lücken zu schließen, ist eine integrierte Strategie erforderlich, die über Standard-E-Mail-Clients hinausgeht. Die wichtigsten technologischen und prozessualen Bausteine sind:

Systemtechnische Voraussetzungen

- WORM-Archivierung (Write Once, Read Many): Eine unveränderliche Speicherung aller relevanten Kommunikationsdaten.

- Metadaten-Erfassung: Systematische Erfassung von Zeitstempeln, Nutzern, Betreff und vor allem einer Verlinkung zum Geschäftsvorfall (z.B. Transaktions-ID, Case-Nummer).

- Zentrale Anbindung: Robuste APIs zu Kernsystemen wie PMS, IBOR und CRM, um Kommunikation direkt im Kontext des jeweiligen Vorgangs zu speichern und abzurufen.

Protokollierung und Governance

- Rollenbasiertes Berechtigungskonzept (RBAC): Strikte Kontrolle, wer auf welche Kommunikationsinhalte zugreifen, sie bearbeiten oder weiterleiten darf.

- Automatisierte Alerts: Benachrichtigungen bei potenziellen Policy-Verstößen, wie dem Versand sensibler Daten an nicht autorisierte Empfänger.

Anwendungsfall: ESG-Reporting mit einem General Partner (GP)

Ein Asset Manager erhält vom GP eines Private Equity Fonds einen wichtigen ESG-Zwischenbericht per E-Mail. So sieht der Unterschied zwischen einem unsicheren und einem DORA-konformen Prozess aus:

Der unsichere Standardprozess

Die E-Mail landet im persönlichen Postfach eines Analysten. Er speichert den Anhang lokal, leitet die E-Mail zur Info an Kollegen weiter und vergisst möglicherweise, den Vorgang im zentralen System zu dokumentieren. Der Anhang wird manuell hochgeladen. Es gibt keinen nachvollziehbaren Link zwischen der ursprünglichen E-Mail des GP und der finalen Datei im System. Der Prozess ist fehleranfällig und nicht auditierbar.

Der DORA-konforme Prozess

- Zentraler Eingang: Die E-Mail trifft auf einem zentralen Mail-Gateway ein, wird automatisch mit einer Vorgangsnummer versehen und auf sensible Inhalte geprüft.

- Automatische Weiterleitung: Eine API leitet die E-Mail und den Anhang direkt in das ESG-Modul des PMS weiter und ordnet sie dem zuständigen Mitarbeiter und dem korrekten Fonds zu.

- Revisionssichere Archivierung: Parallel wird die gesamte Kommunikation (inkl. Metadaten) in einem WORM-Archiv unveränderlich gespeichert.

- Kontextbezogene Verarbeitung: Die Kommentierung und Freigabe des Berichts erfolgen direkt im ESG-Modul. Jede Rückmeldung wird ebenfalls über einen gesicherten Kanal versendet und protokolliert.

Fazit: Handlungsempfehlungen für Asset Manager

Die Tage unkontrollierter E-Mail-Kommunikation im Asset Management sind gezählt. DORA ist nicht nur eine IT-Übung, sondern erfordert ein grundlegendes Umdenken bei allen digitalen Prozessen. Asset Manager sollten jetzt handeln:

- Ist-Analyse durchführen: Prüfen Sie Ihre aktuelle Kommunikationsinfrastruktur kritisch und identifizieren Sie die Lücken zu den DORA-Anforderungen.

- Prozessdenken etablieren: Betrachten Sie Kommunikation nicht als isolierte Handlung, sondern als integralen, kontrollierten Teil Ihrer Wertschöpfungskette.

- Integrierte Lösungen evaluieren: Standardtools allein reichen nicht aus. Kombinieren Sie sie mit spezialisierten Lösungen für E-Mail-Archivierung, Secure Gateways, Audit-Trail-Engines und Workflow-Management.

- Governance stärken: Implementieren Sie klare Richtlinien und Verantwortlichkeiten für die digitale Kommunikation.

Quellen

- DORA (EU-Verordnung 2022/2554)

- AIFMD (Richtlinie 2011/61/EU)

- MiFID II (Richtlinie 2014/65/EU)

- BAIT (Rundschreiben der BaFin)